در دنیای امنیت شبکه، دو اصطلاح مهم IDS و IPS به کرات شنیده می شوند. هر دو سیستم برای افزایش سطح امنیت در شبکه طراحی شده اند، اما عملکرد، هدف و نحوه تعامل آنها با تهدیدات سایبری متفاوت است. در این قسمت به بررسی دقیق تفاوت بین IDS و IPS می پردازیم و نحوه انتخاب مناسب بین این دو را برای سازمانها بررسی می کنیم. با ما همراه باشید.

IDS چیست؟

سیستم تشخیص نفوذ یا IDS (Intrusion Detection System) ابزاری می باشد که وظیفه دارد ترافیک شبکه یا فعالیتهای سیستم را تحلیل کرده و در صورت شناسایی الگوهای مشکوک یا تهدیدآمیز، هشدار صادر کند. IDS مانند یک دوربین نظارتی عمل میکند که فقط نظارهگر است و مستقیماً در فرآیند جلوگیری از حمله دخالت نمیکند.

عملکرد IDS:

- پایش ترافیک شبکه یا سیستمعامل

- مقایسه ترافیک با پایگاه داده تهدیدات شناختهشده

- ارسال هشدار به مدیر شبکه در صورت کشف فعالیت مشکوک

انواع IDS:

1- Network-based IDS (NIDS): مانیتورینگ ترافیک در سطح شبکه

2- Host-based IDS (HIDS): بررسی فعالیتهای داخلی یک سیستم یا میزبان خاص

IPS چیست؟

سیستم جلوگیری از نفوذ یا IPS (Intrusion Prevention System) عملکردی مشابه IDS دارد با این تفاوت کلیدی که در برابر تهدیدات، واکنش فعال نشان میدهد. IPS میتواند ترافیک مشکوک را مسدود کرده، ارتباطات را خاتمه دهد و قوانین فایروال را بهروزرسانی کند.

عملکرد IPS:

- شناسایی تهدید بهصورت بلادرنگ

- جلوگیری از اجرای حمله با مسدودسازی یا اصلاح ترافیک

- گزارشگیری و هشدار به مدیر شبکه

انواع IPS:

1- Network-based IPS (NIPS)

2- Wireless IPS (WIPS)

3- Host-based IPS (HIPS)

4- Network behavior analysis IPS (NBA)

بیشتر بدانید: انواع تهدیدها و حملات شبکه های کامپیوتری

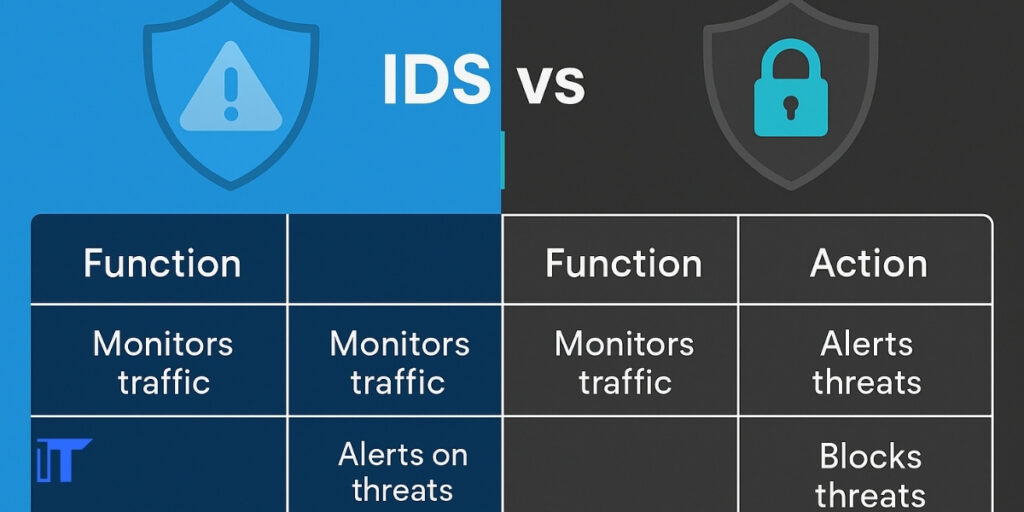

تفاوت بین IDS و IPS

در ادامه به بررسی دقیقتر تفاوت بین IDS و IPS از جنبههای مختلف میپردازیم:

1- واکنش به تهدید

- IDS: فقط هشدار می دهد و اقدامی انجام نمی دهد.

- IPS: بهطور خودکار تهدید را متوقف می کند.

2- نحوه استقرار

- IDS: معمولاً بهصورت passively در کنار ترافیک شبکه قرار میگیرد.

- IPS: بهصورت inline قرار میگیرد و بر مسیر مستقیم ترافیک کنترل دارد.

3- تأثیر بر عملکرد شبکه

- IDS: تأثیر بسیار کمی دارد زیرا فقط ترافیک را مشاهده می کند.

- IPS: ممکن است باعث افزایش latency شود چون در مسیر مستقیم ترافیک قرار دارد و باید تصمیم گیری انجام دهد.

4- سطح کنترل

- IDS: وابسته به مداخله انسان برای اقدام به تهدید

- IPS: دارای قابلیت واکنش خودکار

5- مناسب بودن برای سناریوهای مختلف

- IDS: مناسب برای محیطهایی که نیاز به تحلیل دقیق و بررسی دستی وجود دارد.

- IPS: مناسب برای شبکههایی که نیاز به محافظت لحظهای دارند.

کدامیک برای شبکه شما مناسب تر است؟

انتخاب بین IDS و IPS بستگی به نیازها و اولویت های سازمان شما دارد. اگر به دنبال دید جامع نسبت به فعالیتهای مشکوک می باشید و تیم امنیتی قوی برای تحلیل هشدارها دارید، IDS انتخاب مناسبی می باشد. اما اگر نیازمند واکنش سریع و خودکار به تهدیدات هستید، IPS انتخاب بهتری خواهد بود.

در بسیاری از موارد، ترکیب IDS و IPS در یک راهکار یکپارچه (مانند سیستمهای UTM یا NGFW) بهترین انتخاب است.

بیشتر بدانید: چگونه امنیت شبکه را افزایش دهیم؟

آیا میتوان از IDS و IPS بهصورت همزمان استفاده کرد؟

بله، بسیاری از سازمانها از هر دو سیستم برای ایجاد امنیت چندلایه بهره میبرند. این ترکیب باعث افزایش دقت در تشخیص تهدید و همچنین واکنش سریع به حملات میشود.

آیا IPS میتواند باعث اختلال در شبکه شود؟

اگر بهدرستی پیکربندی نشود، ممکن است برخی ترافیکهای سالم را نیز بلاک کند. بنابراین تست و تنظیم دقیق قوانین ضروری است.

آیا IDS منسوخ شده است؟

خیر. IDS همچنان نقش مهمی در پایش و تحلیل رفتار شبکه دارد، بهویژه در محیطهایی که تحلیل انسانی مهم است.

تفاوت IPS با فایروال در چیست؟

فایروال معمولاً بر اساس پورت و IP ترافیک را کنترل میکند، اما IPS قادر به تحلیل دقیقتر محتوای بستهها و شناسایی تهدیدات در سطح بالاتری است.

جمع بندی

درک تفاوت بین IPS و IDS برای طراحی معماری امنیتی مؤثر در هر سازمان ضروری است. در حالی که IDS تنها نقش نظارتی دارد، IPS بهصورت فعال با تهدیدات مقابله می کند. بر اساس ساختار شبکه، منابع موجود و سیاستهای امنیتی، می توان از یکی یا ترکیبی از هر دو سیستم استفاده کرد.